«Социальная инженерия в Facebook и не только. Разбор новой «уязвимости»»

Разделы:

, Социальные сети

|

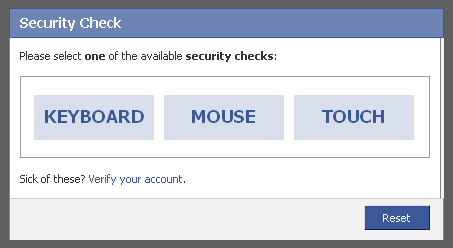

Сегодня встретил в Facebook разновидность червя, использующего социальную инженерию. Если я ошибусь в терминах Facebook, то заранее прошу прощения — не часто им пользуюсь. Приходит личное сообщение или приглашение от друга (или нескольких), где ссылка, похожая на расшаренное видео в Facebook. Она ведёт на facebook.com/pages/(имя страницы). После перехода появляется страница с изображением, похожим на видеоплеер. После нажатия Play появляется окно, где приглашают пройти валидацию одним из трёх способов:

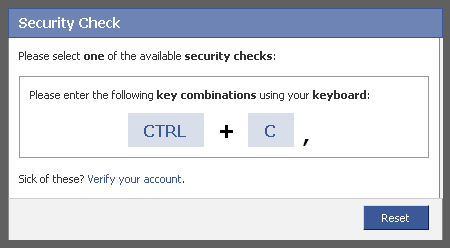

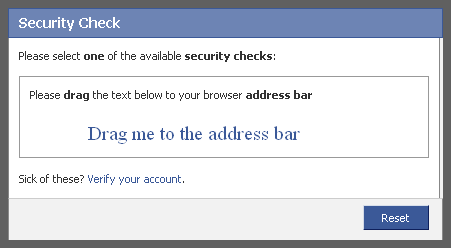

Клавиатура. Последуют инструкции: 1) нажать Ctrl-C, 2) нажать Alt-D, 3) нажать Ctrl-V, Enter. Проделав эти действия, посетитель скопирует букмарклет, переведёт фокус на адресную строку, вставит его и исполнит. В попытке внимательно следовать инструкции он и не заметит подлога.  Мышь. Будет предложение перетащить текст в адресную строку браузера. Текст представляет собой ссылку-букмарклет. После перетаскивания ссылка самостоятельно исполняется (Enter не нужен).  Тачскрин. Сообщает, что функция не поддерживается. Вероятно, просто заглушка. В результате успешно проведённой «валидации» ссылка разошлётся друзьям, и запустится вожделенное видео. Условия для реализации и последствияЭта «уязвимость» с соответствующим дизайном будет работать для любого сайта. Успешная реализация позволяет манипулировать любыми данными пользователя на текущем сайте при помощи JavaScript. Это включает в себя: рассылки личных сообщений, изменение и удаление постов и комментариев, смену пароля, передачу личных данных другим пользователям сайта или на сторонние сайты (при помощи API сайта) и т. п. Техническая информацияЭто не очередная дыра в Facebook, а применение социальной инженерии для достижения цели. Окно валидации сделано аккуратно и в стиле Facebook, посетитель думает, что это новый способ защиты от ботов и старательно выполняет, что от него требуется. При проверке клавиатурой сам код присутствует в виде текста, и пользователь сам его запускает через адресную строку браузера. Если посетитель задумался или переключил фокус, то скрипт выводит окошко с подсказкой и предлагает начать заново. При проверке мышкой подгружается <iframe> с адресом http://*wvvv.info/i/chrome2.php, в котором содержится ссылка с JS кодом. Браузер запрещает <iframe> доступ к родительской странице, и сам код блокируется NoScript от исполнения, но если перенести его в адресную строку то, конечно, исполнится, поскольку уже не будет являться частью сайта (см. ниже как правильно настроить NoScript для этого случая).ИнтересноеИногда была замечена ошибка: Warning: mysql_connect() [function.mysql-connect]: User minus90i_acce55 already has more than 'max_user_connections' active connections in /home/minus90i/WWVVV.INFO/i/data/db.php on line 8 Error connecting to mysql. Видимо, авторы не забыли собирать статистику по своему творению. Видео всё-таки показывается, про трюки с футбольным мячом, неплохое. Сейчас страница с «видео» грузится, но дальше не работает. Видимо, сервер не выдержал всё-таки нагрузки. Обновление: в комментариях говорят, что уже редирект на отдельную страницу с видео (сайт — тот же http://*wvvv.info).Как избежатьК сожалению, программного решения нет; только аппаратное. Не следовать непонятным инструкциям, особенно связанным с манипуляцией браузером (клавиатура, адресная строка, закладки, исключения, настройки и т. п.). Обновление: тем не менее, есть частичное решение для FireFox. Частичное решение для FireFox1. Установить NoScript. 2. Набрать в адресной строке “about:config” и согласиться быть зайками, если попросят. 3. В строке фильтра набрать “allowURLBarJS” и переключить значение на “false” двойным щелчком. Это запретит data и javascript в адресной строке для всех сайтов, кроме разрешённых (Allowed, Trusted, Whitelisted). Решение частичное, поскольку FaceBook чаще всего добавляется посетителями в разрешённые сайты (иначе JavaScript на нём будет работать не везде).P.S. * = w. (имя страницы) = WOW-this-guy-has-the-most-amazing-skills-ever-This-is-unbelievable/162965220400728. В интернете нашёл ещё скриншоты. |

АДМИНКА

АДМИНКА НАВИГАЦИЯ

НАВИГАЦИЯ СВЯЗЬ С НАМИ

СВЯЗЬ С НАМИ РАДИО

РАДИО ЛУЧШИЕ ЧАТЫ

ЛУЧШИЕ ЧАТЫ

СЧЁТЧИКИ

СЧЁТЧИКИ